Public IP и NAT Gateway дают серверам выход в интернет, но делают это по разной логике.

Public IP подходит там, где VM нужен прямой внешний адрес. Это проще на старте: серверу легче дать доступ наружу, к нему проще подключиться, а маршрут трафика выглядит прямолинейно. Но вместе с этим ресурс получает и внешнюю экспозицию, а любая ошибка в правилах доступа становится заметнее и опаснее.

NAT Gateway работает иначе. Сервер остаётся в private subnet без публичного адреса, но всё ещё может ходить наружу за обновлениями, пакетами, внешними API и другими исходящими запросами. Такой подход обычно лучше совпадает с ролью внутренних VM, которым нужен интернет для работы, но не нужен прямой вход из внешней сети.

Разницу можно свести к следующему:

| Критерий | Public IP | NAT Gateway |

| Как сервер выходит в интернет | Напрямую | Через отдельную NAT-точку |

| Нужен ли VM публичный адрес | Да | Нет |

| Входящий трафик из интернета | Потенциально возможен | Напрямую к VM — нет |

| Что обычно выигрывает | Простота | Более аккуратная сетевая модель |

| Главный компромисс | Выше внешняя экспозиция | Дополнительная стоимость и отдельный сетевой слой |

Ниже разберём, что именно упрощает прямой внешний доступ, как private subnet получает выход наружу без публичного адреса и где между этими подходами реально меняются безопасность, маршрут и стоимость.

Public IP: прямой выход в интернет без посредников

Когда обсуждают выход облачных серверов в интернет, разговор часто кажется слишком техническим: маршрут, адрес, шлюз, subnet. Но на практике это вполне прикладной вопрос. От него зависит сразу несколько вещей:

- Будет ли VM напрямую видна во внешнем контуре;

- Сколько сетевых компонентов придётся держать в схеме;

- Как изменятся риски и стоимость эксплуатации;

- Насколько удобно будет быстро запустить сервер в работу.

Именно поэтому тему Public IP и NAT Gateway вообще имеет смысл разбирать отдельно. Здесь выбор идёт не просто между двумя способами выпустить VM наружу, а между двумя разными моделями доступа.

Первая из них — Public IP. Это внешний адрес, через который сервер становится участником публичного сетевого контура. Он может сам инициировать исходящие соединения наружу и, при нужных маршрутах и правилах, быть достижимым извне.

За счёт этого такой вариант и кажется самым простым. Он сокращает количество сетевых компонентов, делает маршрут трафика прямее и убирает часть инфраструктурной обвязки, которая понадобилась бы при private-only схеме.

Но у этой простоты есть цена. Как только VM получает внешний адрес, она перестаёт быть просто внутренним сервером с исходящим доступом и становится ресурсом, который уже стоит ближе к открытому интернету.

Что именно упрощает прямой интернет-доступ для VM

После общей главы логично посмотреть не просто на сам внешний адрес, а на его практическую ценность. Иначе Public IP легко сводится к слишком сухой мысли: “ну да, у сервера есть доступ наружу”.

На деле его любят за вполне приземлённые вещи. VM с внешним адресом проще и быстрее ввести в работу. Ей не нужен отдельный NAT-слой для исходящего трафика, не нужно отдельно продумывать egress-схему, а маршрут до интернета выглядит максимально прямым.

Обычно это упрощает сразу несколько задач:

- Установка пакетов и обновлений без дополнительной сетевой обвязки;

- Исходящие запросы к внешним API, репозиториям, лицензирующим сервисам и телеметрии;

- Более простой старт для временных VM, тестовых стендов и утилитарных серверов;

- Меньше отдельных компонентов, которые надо настраивать, мониторить и оплачивать.

За это Public IP и любят на старте. Он снижает порог входа: поднял VM, выдал адрес, настроил правила — и сервер уже может работать без отдельной NAT-инфраструктуры.

Но именно здесь и появляется главный компромисс. Простота маршрута почти всегда означает, что сервер становится ближе к внешнему контуру не только для исходящего трафика, но и по самой модели доступа.

NAT Gateway: исходящий доступ без прямого входа снаружи

Если с Public IP логика простая — сервер сам выходит в интернет напрямую, — то с private subnet всё устроено иначе. VM остаётся внутри приватного контура и не получает внешний адрес, но это не значит, что она должна жить совсем без интернета.

Именно здесь и появляется NAT Gateway. Это отдельная точка выхода, через которую приватные серверы могут инициировать исходящие соединения наружу: ходить за обновлениями, тянуть пакеты, обращаться к внешним API, системам телеметрии и другим интернет-ресурсам. При этом входящий трафик из интернета напрямую к таким VM не поступает по той же модели.

За это NAT Gateway и ценят. Он позволяет оставить workload внутри private subnet, не раздавать каждой VM внешний адрес и при этом не ломать нормальную эксплуатацию.

На практике роль NAT Gateway выглядит так:

| Что нужно private VM | Как это решается через NAT Gateway |

| Установить пакеты или обновления | Исходящий трафик идёт наружу через NAT |

| Обратиться к внешнему API | VM инициирует соединение через NAT-точку |

| Отправить логи, метрики или телеметрию | Трафик уходит наружу без публичного адреса у самой VM |

| Оставаться недоступной напрямую из интернета | Внешний вход к VM не открывается |

На практике это и делает NAT Gateway базовым паттерном для private subnet. Он не заменяет firewall, route tables или другие сетевые правила, но решает очень важную задачу: даёт исходящий интернет-доступ без превращения самой VM в публичный ресурс.

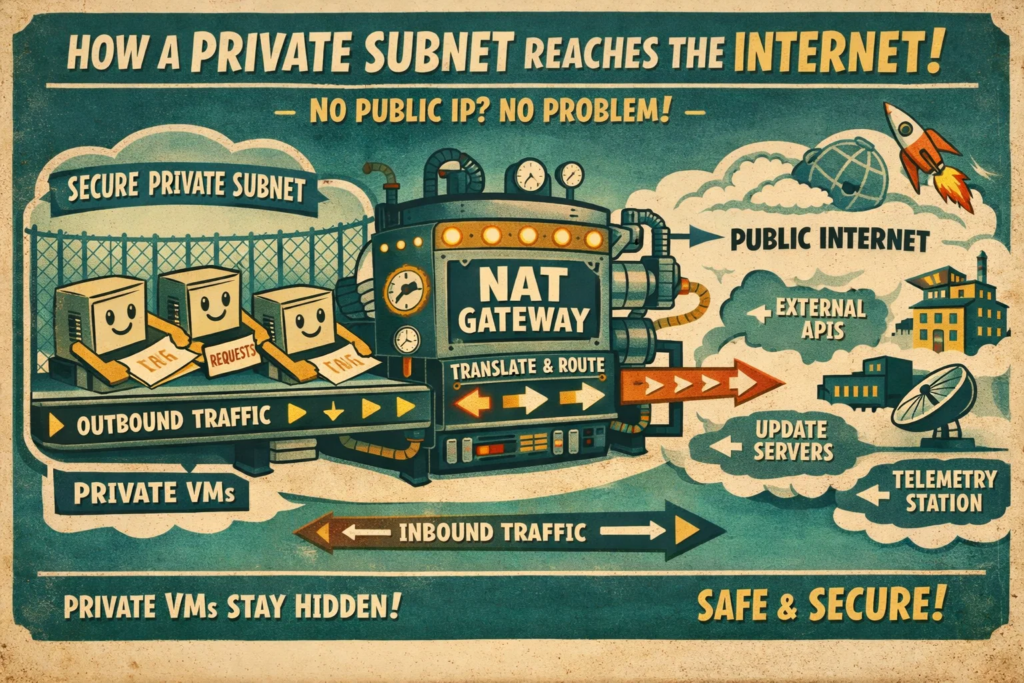

Как private subnet получает доступ наружу без публичного адреса

После общей главы про NAT Gateway логично разобрать саму механику. Иначе этот паттерн легко воспринимается как что-то магическое: сервер вроде бы не имеет внешнего адреса, но в интернет всё равно выходит.

На деле схема довольно приземлённая. VM в private subnet отправляет исходящий трафик по своему обычному маршруту, а дальше route table направляет его не в internet gateway напрямую, а в NAT Gateway. Уже NAT от своего имени выпускает этот трафик наружу и возвращает ответы обратно к приватному серверу. По сути тоже самое реализовано на любом домашнем маршрутизаторе.

Из-за этого private VM может:

- Ставить обновления;

- Тянуть пакеты и контейнерные образы;

- Обращаться к внешним API;

- Отправлять логи, метрики и телеметрию;

- Работать с интернет-ресурсами без собственного внешнего адреса.

На схеме разница выглядит так:

| Модель | Как VM выходит в интернет | Что получает сама VM |

| С Public IP | Напрямую | Внешний адрес и более прямой интернет-маршрут |

| Через NAT Gateway | Через отдельную NAT-точку | Исходящий доступ без публичного адреса |

Именно в этом и состоит главный плюс NAT Gateway. Он отделяет интернет-доступ от внешней достижимости. Серверу можно дать возможность ходить наружу, не превращая его в ресурс, который сам по себе стоит в публичном контуре.

Но у этой схемы есть и цена. NAT Gateway добавляет отдельный сетевой слой, меняет маршрут трафика и почти всегда означает дополнительные расходы. Поэтому дальше уже важно сравнить оба подхода напрямую: как между ними на практике меняются безопасность, путь трафика и стоимость эксплуатации.

NAT Gateway vs Public IP: как меняются безопасность, маршрут и стоимость

Где меняется сама модель доступа

К этому моменту разница уже понятна на уровне идеи. Один подход даёт VM более прямой выход в интернет, второй — выпускает её наружу через отдельную NAT-точку, не выдавая самой машине внешний адрес.

Но на практике команда смотрит не только на сам факт выхода наружу. Важнее другое: получает ли VM внешний адрес, может ли она стать достижимой извне и насколько изолированным остаётся сам ресурс.

Базово разница выглядит так:

| Критерий | Public IP | NAT Gateway |

| Есть ли у VM внешний адрес | Да | Нет |

| Может ли VM быть достижима извне | Потенциально да, если это разрешат правила и маршрут | Напрямую нет |

| Модель доступа | Более прямая | Более изолированная |

| Сетевой путь | Короче и проще | С дополнительным промежуточным узлом |

На уровне безопасности разница довольно приземлённая. С Public IP сервер оказывается ближе к внешнему контуру. Даже если входящий трафик закрыт security group или firewall-правилами, сама VM уже живёт в модели, где внешний адрес у неё есть.

С NAT Gateway логика жёстче. Серверу дают только исходящий интернет-доступ, но не делают его публичной точкой. Для backend, worker-ноды, внутренних утилитарных VM, сервисов обработки и приватных приложений это обычно лучше совпадает с реальной ролью ресурса.

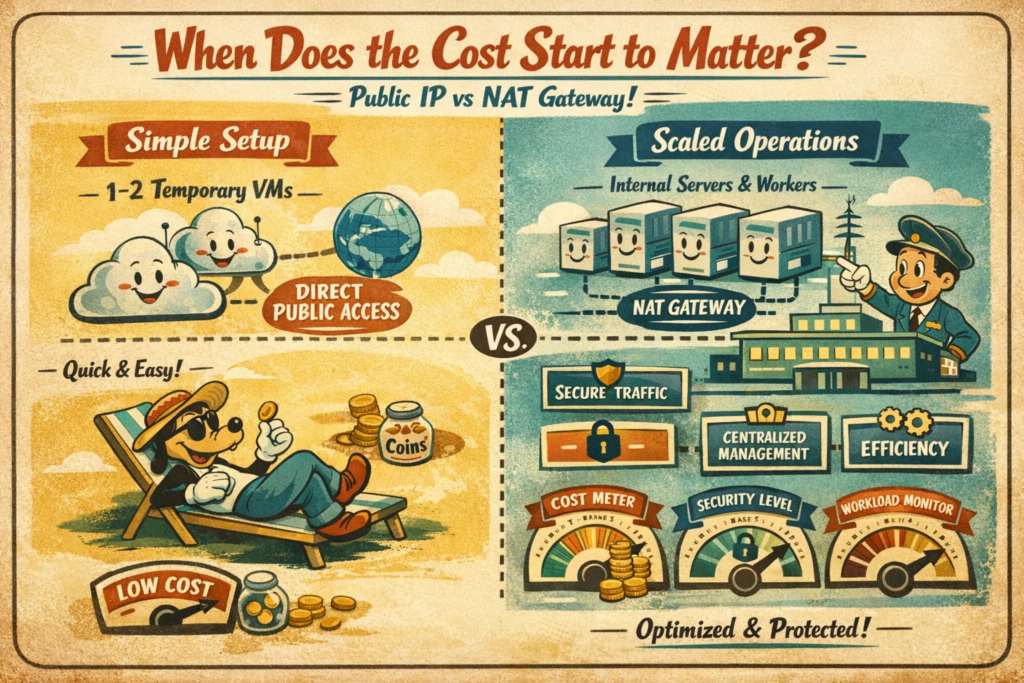

На чём разница начинает чувствоваться в деньгах и эксплуатации

После модели доступа начинается более приземлённый слой — эксплуатация. Здесь вопрос уже не только в безопасности, но и в том, сколько компонентов нужно держать в схеме, как быстро запускать VM и во что это обходится.

Практически выбор обычно упирается в такие вещи:

- Нужен ли серверу входящий трафик из интернета или только исходящий;

- Должен ли ресурс быть внешней точкой доступа или он просто ходит за обновлениями и API;

- Готова ли команда платить за отдельный NAT-слой ради более аккуратной сетевой схемы;

- Сколько таких VM живёт в среде и не превратится ли “просто дать Public IP” в массовую привычку.

На типовых сценариях разница выглядит так:

| Сценарий | Что чаще выглядит логичнее | Почему |

| Временная VM для теста или утилитарной задачи | Public IP | Быстрее старт, меньше сетевой обвязки |

| Backend в private subnet | NAT Gateway | Нужен исходящий доступ, но не нужен внешний вход |

| База данных | NAT Gateway или вообще private-only | Внешний адрес обычно не нужен по роли |

| Группа внутренних VM с обновлениями и внешними API | NAT Gateway | Один egress-путь лучше, чем много внешних адресов |

| Bastion, reverse proxy или публичная точка входа | Public IP | Ресурс по своей роли должен смотреть наружу |

Именно здесь и появляется разница в деньгах. Public IP обычно выглядит проще по самой схеме: меньше компонентов, меньше обвязки, меньше сетевой сложности на старте. NAT Gateway добавляет отдельный managed-слой и отдельную стоимость, но зато помогает не раздавать внешний адрес каждой машине подряд и собрать исходящий доступ в одной точке.

Поэтому практический вывод обычно такой: если сервер должен принимать внешний трафик, прямой адрес может быть нормальной частью его роли. Если ему нужно только ходить наружу, NAT Gateway чаще оказывается более аккуратным вариантом. Да, у некоторых провайдеров можно "пробросить" порт на уровне NAT для внешнего доступа - но это не всегда удачная схема, в отличие от использования балансировщиков\ingress-ов. Но допустимая.

Заключение

На практике выбор здесь почти никогда не сводится к “что современнее”. Ошибка обычно начинается в тот момент, когда прямой внешний адрес дают серверу, которому нужен только исходящий трафик.

Поэтому смотреть лучше на роль ресурса:

- Если сервер должен принимать трафик из интернета, прямой внешний адрес может быть нормальной частью схемы;

- Если ему нужно только ходить наружу за пакетами, обновлениями и API, отдельная NAT-точка обычно даёт более аккуратную модель;

- Если внешний интернет вообще не нужен, лишний выход лучше не открывать вовсе.

Итог приземлённый: безопаснее и дешевле оказывается не “один правильный вариант”, а тот, который даёт ровно нужный тип интернет-доступа и не больше. NAT-шлюз обычно выигрывает у внутренних VM, а прямой адрес — у тех точек, которые реально должны смотреть наружу.

FAQ

Что дешевле для одной-двух временных VM?

Часто прямой внешний адрес, потому что схема проще и без отдельного managed-слоя для egress. Но в большой среде такая “временная простота” легко превращается в привычку раздавать внешние адреса слишком широко.

Что безопаснее для backend-серверов и worker-нод?

Обычно NAT-схема, потому что серверу можно дать исходящий интернет-доступ без прямой внешней достижимости. Это лучше совпадает с ролью приватных workload.

Может ли private subnet выходить в интернет без внешнего адреса у VM?

Да. Для этого и используют NAT: приватные инстансы могут инициировать исходящие соединения, а интернет не может сам начать соединение с ними напрямую.

Нужен ли NAT, если сервер сам принимает внешний трафик?

Обычно нет. Если ресурс по роли должен быть публичной точкой входа, ему чаще нужен прямой внешний адрес или отдельный публичный входной слой. NAT больше про исходящий доступ приватных серверов.

Делает ли NAT сервер автоматически защищённым?

Нет. Он убирает прямую внешнюю достижимость у VM, но не заменяет firewall, маршруты и сегментацию.

Почему NAT-схема может выходить дороже?

Потому что появляется отдельный managed-компонент и отдельный сетевой слой для исходящего трафика. Это плата за более аккуратную egress-модель и отказ от внешнего адреса у самих VM. Но на больших инсталляциях эта модель выигрывает - можно использовать один NAT-шлюз на многие десятки хостов.