Что такое облачная сеть и зачем она нужна

Тема сегодня — из тех, которые на слуху, но почти всегда остаются “за кадром”: облачные сети. И чтобы не превращать это в сухой учебник, давайте посмотрим на сеть через призму Cyberpunk 2077 — где неттраннеры буквально “живут” внутри сетей, обходят узлы, ищут маршруты и пролезают туда, куда им не рады.

В реальном облаке, конечно, нет светящихся тоннелей и цифровых демонов, но логика похожа: сеть — это пространство, где трафик ходит по правилам. И если правил нет (или они кривые), то получается либо “всё открыто всем”, либо “ничего никуда не ходит”.

Так что облачная сеть нужна не потому, что “так положено”, а потому что она решает три практические задачи:

Изоляция. Вам редко нужно, чтобы всё общалось со всем. Обычно есть разные зоны: базы данных отдельно, приложения отдельно, админка отдельно, тестовая среда отдельно. Сеть помогает это разделить так, чтобы случайная ошибка не превратила внутренний сервис в публичный.

Контроль маршрутов. Трафик в облаке не “плывёт куда хочет”. Вы задаёте правила: что может ходить внутри, что может выходить наружу, как сервисы находят друг друга, через какие шлюзы и маршруты.

Безопасный доступ и интеграции. Редко бывает так, что вы живёте в одной сети навсегда. Появляются внешние сервисы, второе облако, офис, партнёры, отдельные проекты. Сеть отвечает за то, как это всё соединить и не превратить инфраструктуру в проходной двор.

Чтобы было ещё нагляднее, возьмём простой пример из “киберпанковской экономики”: представим магазин BrainDance Hub, который продаёт брейндансы (цифровые записи ощущений) онлайн. У магазина есть витрина (сайт), бэкенд, платежи, склад цифрового контента и аналитика. И вот сеть определяет базовые вещи:

- Что именно доступно из интернета (например, сайт и API);

- Что должно быть спрятано внутри (например, база заказов и хранилище мастер-копий);

- Как сервисы общаются между собой, чтобы магазин работал быстро и стабильно.

Если всё это не продумать, получаются две крайности. Либо система “дырявая” (и кто-то находит внутренние ресурсы снаружи). Либо система “каменная” (и даже ваши же сервисы не могут нормально обмениваться данными).

Дальше мы будем идти как по карте: сначала соберём “каркас” сети (VPC/VNet, подсети, IP-адресация), затем разберём, как трафик ходит внутри (маршруты, таблицы маршрутизации, шлюзы), потом — как соединяют разные сети (peering и частные каналы), и в финале — как аккуратно выпускать трафик в интернет (NAT и публичные IP).

Каркас сети: VPC/VNet, подсети и IP-адресация

Представим, что у BrainDance Hub появился “цифровой район” в облаке — отдельное пространство, где живут все его сервисы. Вот это пространство и есть VPC/VNet: ваша приватная сеть в облаке, изолированная от чужих проектов и чужих клиентов. Можно думать о ней как о закрытой территории с собственными улицами и правилами движения.

Зачем это нужно магазину на практике? Чтобы сразу отделить “публичную витрину” от внутренней кухни. Сайт и публичный API должны быть доступны посетителям. А вот база заказов, панель администрирования, внутренние сервисы для обработки платежей и мастер-хранилище контента — нет. VPC/VNet помогает сделать это не словами, а архитектурой: внутри сети сервисы видят друг друга, а снаружи доступ появляется только там, где вы его осознанно открыли.

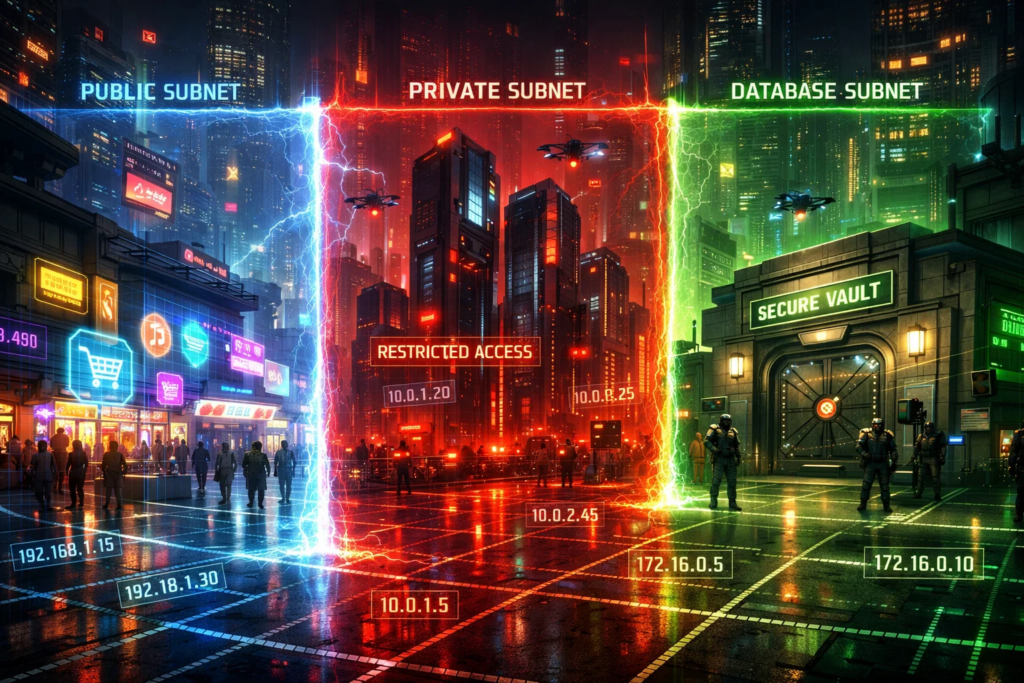

Дальше внутри этой сети делают разбиение на подсети. Если VPC/VNet — это весь район, то подсети — это кварталы. Обычно их делят по смыслу и по уровню “публичности”.

Например, один квартал — для компонентов, которые должны принимать входящий трафик (витрина, API-шлюз, балансировщик). Другой — для внутренних сервисов (обработка заказов, генерация ссылок на загрузку, сервис рекомендаций). Третий — для данных (база, кэш, очереди). Идея простая: даже если кто-то пробрался на “публичную улицу”, это ещё не означает, что он автоматически окажется в “квартале с сейфами”.

Чтобы всё это работало, нужна IP-адресация — план того, какие адреса вообще существуют в вашем облачном районе. Здесь важно понять одну вещь: в большинстве случаев вы выбираете диапазон приватных IP, которые видны внутри VPC/VNet. Эти адреса используются для внутренней связи: сервис обработки заказов обращается к базе, API ходит в кэш, воркеры читают задания из очереди — всё это происходит по приватным адресам, без интернета.

Почему план адресов — не мелочь? Потому что он влияет на дальнейшие решения:

- Сколько сервисов вы сможете разместить без переделок;

- Как удобно будет разделять окружения (например, прод и тест);

- Как сделать более простые правила фаервола (агрегируя сегменты по каким-либо признакам);

- Насколько безболезненно получится подключать второй “район” — другую сеть, другой проект или отдельную инфраструктуру.

Если сделать адреса “на глазок” и слишком тесно, вы довольно быстро упрётесь в странные ограничения: нужно добавить новые сервисы, а адресов не хватает, нужно объединить две сети, а диапазоны пересекаются, нужно сделать сегментацию, а всё уже перемешано.

Маршруты, route tables и шлюзы

Итак, у BrainDance Hub есть свой “район” (VPC/VNet), внутри — кварталы-подсети, у каждого сервиса — приватный адрес. Но этого мало. Дальше возникает вопрос уровня “как в городе вообще ездят машины”: кто решает, куда отправлять трафик и что происходит, если сервису нужно выйти за пределы своего квартала.

Для этого в облачных сетях есть три базовые вещи: маршруты, таблицы маршрутизации (route tables) и шлюзы.

Маршрут — это простое правило вида: “если нужно попасть в сеть X, отправляй трафик туда-то”. Таблица маршрутизации — это набор таких правил, который привязывается к подсети. И именно таблица маршрутизации определяет, как трафик из этой подсети будет ходить: только внутри сети, в другую подсеть, в другой сегмент, в интернет, в VPN, куда угодно — но строго по правилам.

На примере магазина это выглядит приземлённо. Допустим, у витрины (сайта) есть публичная точка входа, но сам сайт должен общаться с внутренним сервисом заказов и базой. Внутренний сервис — с очередью задач. Воркеры — с хранилищем, где лежат брейндансы. Всё это — внутренний трафик, который должен ходить по приватным адресам и не выходить наружу. Таблицы маршрутизации как раз и обеспечивают, что “внутреннее” остаётся внутри и не превращается в случайный трафик через интернет.

Шлюз — это “ворота”, через которые сеть получает доступ к чему-то внешнему. Например, чтобы выйти в интернет или подключиться к другой сети. Сам по себе маршрут не “создаёт выход”, он просто говорит, куда идти. А вот шлюз — это реальная точка, через которую трафик может пройти.

Поэтому типовая логика в облаке такая: вы решаете, какие подсети должны иметь выход наружу, а какие — нет. И это очень важно, потому что многие ошибки в безопасности начинаются не с “взлома”, а с неправильного движения трафика. Если у подсети с базой данных вдруг появляется маршрут наружу, а ещё где-то неосторожно открыт порт — вы сами приближаете неприятности.

Ещё один практический момент: в облаке “внутренний трафик” не всегда означает “безопасный”. Он просто внутренний. Если злоумышленник попал в один сервис внутри сети, он начинает “ходить” по тем же маршрутам, что и легитимный трафик. Поэтому маршрутизация — это ещё и про сегментацию: кому вообще разрешено куда ходить, и через какие контролируемые точки.

Итого: маршруты и таблицы маршрутизации отвечают за то, как трафик перемещается между подсетями и наружу, а шлюзы — за то, через какие ворота сеть соединяется с внешним миром или другими сетями.

Как соединяют сети: peering и частные каналы связи

Представим, что бизнес вырос. Появился отдельный проект для аналитики, отдельная среда для тестов, партнёр, который помогает с рекомендациями, или второй регион “на всякий случай”. И вот вы упираетесь в простую задачу: как соединить две сети так, чтобы сервисы могли общаться, но без лишней публичности.

Самый простой способ “соединить всё со всем” — выставить сервис наружу и общаться через интернет. Но это обычно плохая привычка: вы увеличиваете поверхность атаки, зависите от публичной сети и усложняете контроль. Поэтому в облачных сетях почти всегда стараются связывать сети приватно.

Peering: прямой мост между двумя сетями

Peering — это по сути “мост” между двумя сетями (двумя VPC/VNet), который позволяет им маршрутизировать трафик друг к другу по приватным адресам. Удобство в том, что сервисы начинают общаться так, будто находятся в одном большом “районе”, хотя формально это разные сети.

На примере магазина это полезно, когда вы разделили инфраструктуру по смыслу: отдельно production, отдельно аналитика, отдельно тестовая среда. Например, production-сервисы могут отдавать события в аналитическую сеть, не открывая наружу ни базы, ни внутренние API. Или сервис рекомендаций, живущий в отдельной сети, может получать нужные данные из production по приватному каналу — опять же, без публикации.

Но peering не “волшебное объединение”. Есть несколько практических нюансов.

Сети не должны пересекаться по IP-диапазонам. Если вы заранее выбрали одинаковые адреса в разных сетях, peering будет либо невозможен, либо превратится в боль с переделками.

Peering сам по себе не делает “разрешено всё”. Он даёт маршрут, но дальше всё равно важны правила доступа и сегментация: какие подсети и сервисы реально могут ходить друг к другу.

В больших инфраструктурах peering может породить “сетевую паутину”, если подключать всё ко всему без дизайна. Поэтому его обычно используют осмысленно: либо через центральную сеть-хаб, либо по схеме “нужно — подключили”.

Частные каналы связи: когда нужно надёжнее и “ближе к выделенке”

Иногда peering не подходит. Например, нужно соединить облако с офисом, с дата-центром, с другой площадкой, или требования по безопасности/комплаенсу запрещают ходить через публичный интернет даже при шифровании. В таких случаях используют частные каналы связи.

Суть здесь простая: вместо того чтобы строить маршрут “через интернет”, вы строите маршрут через приватное соединение — условно, как выделенную линию между площадками. Это даёт более предсказуемую задержку, стабильность и зачастую более строгий контроль трафика. При этом линия может быть как и физическая (грубо говоря - кинули кабель), так и виртуальная (тот самый VPN).

Для BrainDance Hub это может быть актуально, если часть систем (например, бухгалтерия или склад) живёт вне облака, но должна общаться с облачными сервисами. Или если компания растёт и хочет жёстко отделить критичные контуры: production-сеть связывается с внешними площадками не “как получится”, а через контролируемый приватный канал.

Если коротко: peering — это быстрый и удобный способ приватно связать две облачные сети в рамках одной площадки, а частные каналы — это вариант для более серьёзных требований к связи между площадками.

Дальше осталось разобрать последний кусок пазла: как сервисы выходят в интернет так, чтобы внутренние компоненты не превращались в публичные. Тут появляются NAT, публичные IP и типовые сценарии выхода наружу — именно это разберём в следующем разделе.

Как выходят в интернет: NAT, публичные IP и типовые сценарии

У BrainDance Hub интернет нужен постоянно. Например, сайт должен принимать запросы от покупателей. Платёжная система — отправлять вебхуки. Воркеры — скачивать обновления, обращаться к внешним API, отправлять письма, пуши или события в сторонние сервисы. Но это не означает, что каждому серверу и каждой базе нужен публичный адрес.

Публичный IP: когда сервис должен быть доступен снаружи

Публичный IP обычно нужен там, где вы ожидаете входящий трафик из интернета. В контексте магазина это “витрина”: сайт, публичный API, возможно — точка приёма вебхуков.

Важный принцип: публичным делают ровно то, что обязано быть публичным. Всё остальное стараются держать в приватных подсетях без прямого входа извне. Это банально, но именно так избегают ситуации “мы случайно выставили наружу внутренний сервис”.

NAT: как выходить наружу, оставаясь приватным

А теперь самое полезное слово для облачных сетей — NAT (Network Address Translation). Если говорить просто, NAT позволяет сервисам с приватными IP выходить в интернет, не становясь при этом доступными “с улицы”.

Выглядит это так: внутренний сервис инициирует исходящее соединение (например, воркер идёт в внешний API). На границе сети NAT “подменяет” исходящий адрес на публичный и отправляет трафик в интернет. Ответ возвращается обратно, NAT понимает, кому его отдать, и доставка происходит внутри приватной сети.

Ключевое здесь — инициатива соединения. NAT хорошо работает для исходящего трафика, но почти не даёт “входить” снаружи внутрь. И именно это делает его таким удобным: ваши приватные сервисы получают доступ к внешнему миру, но внешний мир не получает прямой доступ к ним.

Для BrainDance Hub это идеальная схема для воркеров и внутренних сервисов: они могут ходить в платёжные API, в сервисы доставки уведомлений, в сторонние каталоги — но при этом не “светятся” наружу и не имеют публичных IP.

Типовые сценарии, как это собирают в реальности

Чтобы всё заработало безопасно и без сюрпризов, обычно используют такую логику:

- Публичные компоненты (сайт, API, приём вебхуков) живут там, где есть вход из интернета — чаще всего за балансировщиком или шлюзом.

- Внутренние сервисы и базы живут в приватных подсетях без прямого входа снаружи.

- Исходящий трафик приватных сервисов идёт через NAT: обновления, внешние API, интеграции.

- Админ-доступ к внутренним ресурсам не делают “через публичный порт”. Его обычно организуют через защищённые механизмы доступа (например, VPN/бастион/управляемые способы доступа), чтобы не открывать лишних дыр.

И здесь есть один неочевидный момент: NAT — это не “магическая защита”. Он не заменяет правила доступа, не лечит слабую аутентификацию и не спасает от утечки ключей. Он просто помогает правильно разделить два мира: публичный и приватный, чтобы у внутренних сервисов был интернет “по необходимости”, но без публичной экспозиции.

Если подытожить: публичные IP нужны там, где вы принимаете входящий трафик. NAT нужен там, где вы хотите оставаться приватным, но всё равно выходить наружу. И чем аккуратнее вы разделяете эти сценарии, тем проще вам и с безопасностью, и с эксплуатацией.

Заключение

Облачная сеть — это не “настройка ради галочки”, а каркас, который определяет, кто с кем может общаться, куда ходит трафик и что вообще считается публичным. VPC/VNet задаёт границы вашего “района”, подсети и адресация помогают разделить его на кварталы, маршруты и шлюзы определяют правила движения, а peering и частные каналы связывают разные сети без лишней публичности.

И финальный штрих — выход в интернет. Чем меньше компонентов имеют публичные адреса, тем спокойнее живётся: наружу выставляется только то, что действительно должно принимать входящий трафик, а всё остальное работает в приватной зоне и ходит наружу через NAT по необходимости.

Если нужно запомнить одну мысль, то она такая: хорошая облачная сеть — это когда всё нужное работает, а всё лишнее просто не доступно.

Спасибо за внимание!